Servicios de la seguridad Autenticación: Confirma que la identidad de una o más entidades conectadas a una o más entidades sea verdadera. Entiéndase por entidad un usuario, proceso o sistema. De igual forma corrobora a una entidad que la información proviene de otra entidad verdadera. Control de acceso: Protege a una entidad contra el uso no autorizado de sus recursos. Este servicio de seguridad se puede aplicar a varios tipos de acceso, por ejemplo el uso de medios de comunicación, la lectura, escritura o eliminación de información y la ejecución de procesos. Confidencialidad: Protege a una entidad contra la revelación deliberada o accidental de cualquier conjunto de datos a entidades no autorizadas. Integridad: Asegura que los datos almacenados en las computadoras y/o transferidos en una conexión no fueron modificados. No

View more-

-

Al igual que en otras tecnologías, en las redes inalámbricas (de ahora en mas WLAN) se buscará el cumplimiento de los siguientes objetivos de seguridad: Confidencialidad Integridad Disponibilidad Control de acceso Nos focalizaremos en los objetivos de Confidencialidad y Control de Accesos provistos por el protocolo WEP. Historia del protocolo WEP fue el primer protocolo de encripción implementado en el año 1999. No fue creado por expertos de criptografía. Fue diseñado con el propósito de dar confidencialidad a las redes inalámbricas debido a que, a diferencia de las redes cableadas, la información en las redes WLAN viaja por el aire sin protección alguna. Usa el algoritmo RC4 para encriptar las comunicaciones inalámbricas valiéndose de una clave de 40 bits implementando un vector de inicialización (IV) de 24 bits utilizado como semilla de la criptografía. Cabe

View more -

OSPF El protocolo OSPF (Open Shortest Path First) es quizás el protocolo más implementado hoy como protocolo de enrutamiento interior para redes corporativas medianas y grandes. Es un protocolo muy interesante si se consideran las opciones y posibilidades de configuración que ofrece y que le permite dar respuesta a los escenarios o requerimientos más diversos. Sin embargo, esa misma potencialidad requiere del Administrador de la red un conocimiento y destreza superiores a los que requiere la implementación de protocolos más simples como por ejemplo RIP versión 2. OSPF es un protocolo estándar de enrutamiento interior basado en el RFC 2328. Es un estándar abierto, lo que hace que esté disponible en múltiples sistemas operativos: Windows 2003 Server, Linux, Cisco IOS, etc. Como protocolo de enrutamiento opera como protocolo de

View more -

Dado que los servicios de Voz sobre IP están reemplazando a los ofrecidos por los Carriers Internacionales, los cuales tienen las licencias correspondientes, se estudiará la regulación vigente. Regulación A los efectos regulatorios es conveniente adoptar una clasificación o categorización de las variantes que pueden darse para brindar servicios de voz basados en los protocolos y redes IP. La UIT-T en un documento denominado Trends in Telecommunication Reform 2005 presenta una clasificación de estos servicios, donde se consideran tres categorías separadas de la siguiente manera. Categoría I Comprende las ofertas de VoIP que realmente no requieren regulación debido a que no se brinda un servicio propiamente dicho. Incluyen en esta categoría comunicaciones VoIP basadas en programas que corren en PC. Categoría II Abarca las ofertas de VoIP que están fuera del marco

View more -

-Optimiza los recursos de comunicación. Minimiza el retardo Reacciona ante la caída de los enlaces -Los datos se estructuran en paquetes que se almacenaran y reenviaran en los nodos intermedio (datagramas) -La dirección de destino viaja en todos los paquetes -El ruteo de cada paquete es independiente por lo que puede llegar en desorden y es necesario reordenar en destino -El fallo de un componente en la red afecta solamente a los paquetes en transito Un claro ejemplo es el Protocolo IP

View more -

-Minimizan la tasa de errores: no desordena ni pierde paquetes -Origen y destino mantienen un dialogo inicial para establecer una ruta de extremo -extremo fija para toda la conexión (circuito virtual) -La dirección de destino viaja solo en los paquetes de estableciendo de la conexión -Todos los paquetes de la conexión siguen el mismo camino y llegan en orden -El fallo de un componente provoca la perdida de la conexión Un ejemplo es el X25

View more -

Hub (LAN) Opera a nivel 1 del modelo OSI Comparte los recursos de la LAN 1 dominio de colisión 1 dominio de Broadcast Half Duplex Bridges (LAN) Opera a nivel 2 del modelo OSI Divide segmentos lógicos. Forwarding basado en direcciones físicas 2 dominios de colisión 1 domino de Broadcast Half Duplex Switch (LAN) Opera a nivel 2 del modelo OSI Divide segmentos lógicos. Forwarding basado en direcciones físicas 1 dominios de colisión 1 domino de Broadcast Full Duplex Router (WAN) Opera a nivel 3 del modelo OSI Interconecta redes distintas, diferentes tecnologías, distintos medios. Comunica deferentes redes de área local. Filtrado de Broadcasts

View more -

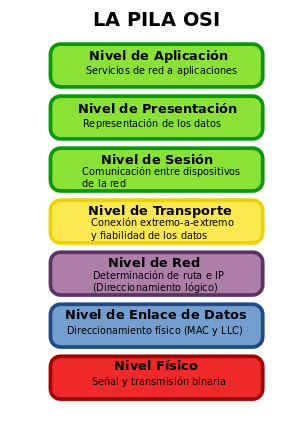

Define la forma en que se comunican los sistemas abiertos de telecomunicaciones Esta compuesto por 7 capas: Física: define las características eléctricas y mecánicas (Niveles de tensión, conectores, cables, etc.). Dispositivos: Hubs Enlace: Controla el acceso al medio, define como se van a transmitir los datos (Detección de errores entramado, etc.) Ej: Frame Relay, ATM, PPP. Dispositivos: Bridges(puente) y Switches Red: Asegura la transferencia de datos entre distintas redes Provee direccionamiento lógico. Determina el camino óptico. Ej: IP Dispositivos: Routers Transporte: Asegura que los datos alcancen el destino intactos y el orden correcto. Secuenciamiento. Control de errores. Ej: TCP

View more -

Frame Relay es un servicio de transmisión de voz y datos especialmente diseñado para cubrir las necesidades de uso e interconexión de Redes de Área Local (LAN), con el fin de eliminar distancias geográficas y aumentar considerablemente el volumen de información a transmitir. Se trata de una técnica de comunicación mediante retransmisión de tramas para redes de circuito virtual, introducida por la ITU-T a partir de la recomendación I.122 de 1988. La propuesta inicial para la estandarización de Frame Relay se presentó el el CCITT (Comité Consultivo Internacional de Telefonía y Telegrafía) en 1984. Sin embargo, por su falta de interoperabilidad y estandarización, Frame Relay no tuvo gran aceptación a finales de los 80. En 1990 ocurrió un gran desarrollo en la historia de Frame Relay cuando las

View more -

La norma X.25 es el estándar para redes de paquetes recomendado por CCITT, el cual emitió el primer borrador en 1974. Este original sería revisado en 1976, en 1978 y en 1980, y de nuevo en 1984, para dar lugar al texto definitivo publicado en 1985. El documento inicial incluía una serie de propuestas sugeridas por Datapac, Telenet y Tymnet, tres nuevas redes de conmutación de paquetes. La X.25 se define como la interfaz entre equipos terminales de datos y equipos de terminación del circuito de datos para terminales que trabajan en modo paquete sobre redes de datos públicas. Las redes utilizan la norma X.25 para establecer los procedimientos mediante los cuales dos DTE que trabajan en modo paquete se comunican a través de la red. Este estándar pretende proporcionar procedimientos comunes de establecimiento de sesión e intercambio de datos entre

View more